10 Nejvýdatnějších filmových mýtů, které se ukázaly být pravdivé

Hollywood nerozumí technologiím a "hackingu". To je to, co jsme si přesto mysleli. Ale mnoho ze směšných věcí, které jsme viděli ve filmech, se ukázalo být naprosto pravdivé.

My jsme se smáli mnoha z těchto mýtů, když jsme je viděli ve filmech. "Nevěřte tomu, co vidíte v televizi," řekli jsme lidem. Chlapec, mýlili jsme se.

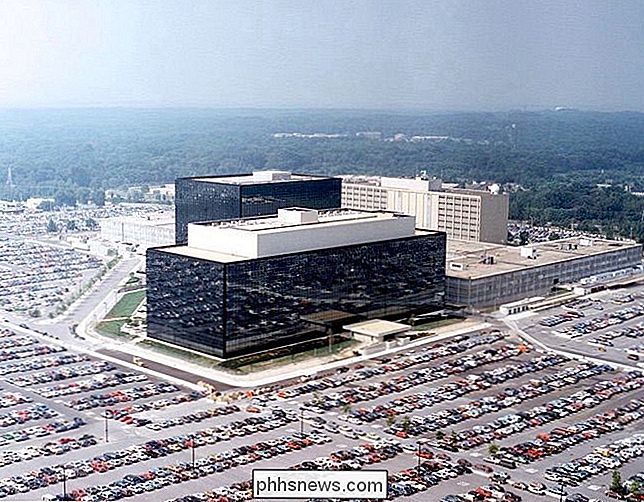

NSA špionáž na každého

Jedna z nejstarších témat je vláda, která ví všechno a vidí všechny. Pokud hrdina potřebuje nějaké informace, aby zastavil spiknutí, mohou využít nepravděpodobné množství informací v reálném čase, aby našli darebáka, zjistili, s kým komunikují a pak je v reálném čase sledují. Stávající vládní dohled je také často zobrazován jako darebák.

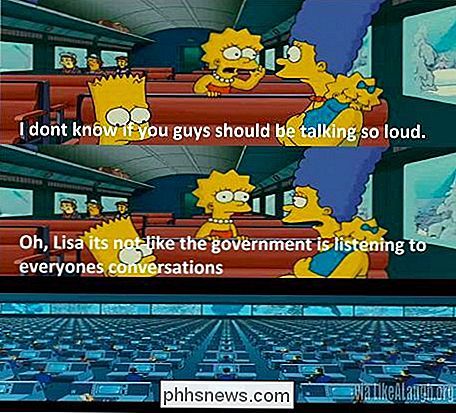

Všichni jsme se na to pokoušeli, ale hodně z toho se zdá být pravda. NSA (a zpravodajské služby jiných zemí) monitorují internetovou komunikaci a telefonní hovory a vytvářejí obrovské databáze, které mohou dotazovat. Ta scéna, kde se hrdina dostává do masivní databáze, která jim dává veškeré informace, které potřebují - no, je to pravda, než jsme si kdy dokázali představit. Heck, dokonce i The Simpsons to zmínil v roce 2007 film The Simpsons Movie

Image Credit: Neznámý na imgur

Vaše umístění může být sledováno

Mobilní telefony mohou být sledovány triangulating jejich relativní síly signálu mezi třemi blízkými věžemi buňky, víme, že. Ale vláda USA se vydala ještě daleko. Umístili na malé letouny falešné mobilní věže a letěly nad městskými oblastmi a zachycovaly komunikaci mezi mobilním telefonem podezřelého a skutečnou věží, aby zjistila přesné umístění někoho, aniž by potřebovala pomoc s mobilním nosičem. (Zdroj)

Ano, to je scéna, kdy hrdina nastoupí do letadla a letí nad městskou oblastí a dívá se na mapu, když nějakým způsobem sleduje přesné umístění podezřelého - to je pravda také.

Webová kamera únosů

Webkamery může být strašidelné. Nabízejí cestu neviditelnému útočníkovi, aby nás viděl z dálky. Mohou být použity zkroucenou myslí k zneužívání někoho, požadovat, aby někdo strip pro webovou kameru nebo jejich tajemství nebo soukromé fotografie budou poslány rodinným příslušníkům nebo veřejnosti. Nebo webová kamera může jednoduše fungovat jako vhodný způsob, jak někdo skočit na jinak bezpečnou oblast.

Únosy webových kamer jsou jistě také reálné. Existuje celá komunita zkroucených myslí pomocí softwaru RAT (Remote Access Tool), který špehuje lidi, doufá, že se jim podaří zahlédnout a snaží se je manipulovat s fotoaparátem. (Zdroj) Britská zpravodajská agentura GHCQ zachytila miliony Yahoo! obrázky z webových kamer, včetně mnoha pornografických. (Zdroj)

Hackingové světla a kamery

Vyřízněte dramatickou scénu. Naši hrdinové se honí po kvalifikovaném hackerovi. Nebo naši hrdinové potřebují využít své hackerské dovednosti, aby dohonili darebáka. Ať tak či onak, někdo manipuluje s dopravními kamerami, přemění je zeleně, když potřebují projet a červeně, když je třeba pronásledovat jejich pronásledovatelé. Nebo naši hrdinové se vrhnou do mřížky dopravní kamery, aby špehovali něčí pohyby po celém městě. Nebo ještě horší je, že město převzal supervillian, který změní zelené semafory, aby způsobil chaos při maniakálním spouštění.

To dělá dramatickou scénu, ale je to hloupé - nebo je to tak? Ukazuje se, že hackerové semafory a jejich kamery jsou často triviální. Výzkumníci zjistili, že mnoho světlometů je připojeno k otevřeným sítím Wi-Fi a používá standardní hesla. (Zdroj)

Italská práce v roce 2003 obsahuje charakter "hackování" semaforů, které přeměňují všechna světla na průsečík zeleně, čímž vznikne dopravní zácpa.

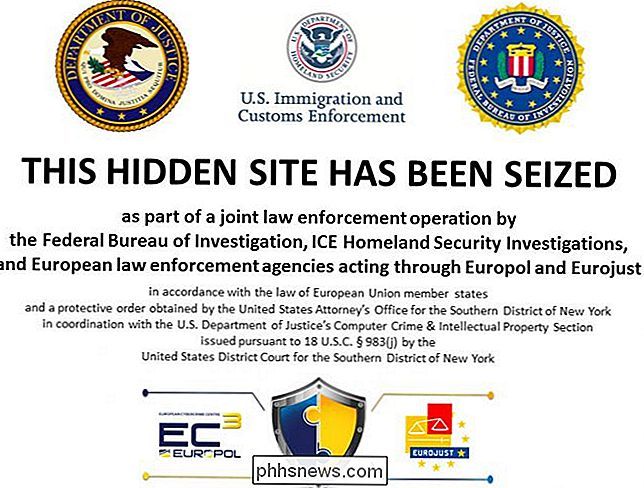

DarkNet Drug Rings, Trafficking a Hitmen

Co je Bitcoin a jak to funguje?

Tam je tajná část internetu, kde se zločinci skrývají, pod lesklým exteriérem, který nás každodenně procházejí všichni vystupující občané. Zde můžete získat něco za cenu. Jakýkoli typ nezákonné drogy, kterou chcete, ukradené čísla kreditních karet, falešné identifikační doklady, nelegální zbraně a profesionální nájemníky k pronájmu.

Hodně z toho je pravda díky službám "darknet" - Tor skrytým. Stala se více veřejností díky bustě Silk Road, ale vyrostly další místa. Samozřejmě, neexistuje žádná záruka, že všechny tyto věci jsou skutečně legitimní. Když se film Silk Road "Dread Pirate Roberts" pokoušel najímat Hitmen a zaplatit je v BitCoinu, zdálo se, že najal jak někoho, kdo vzal peníze, tak zmizel, stejně jako policie, která ho použila k tomu, aby postavil případ proti němu. Není tam žádný důkaz, že v BitCoin stovky tisíc dolarů, které strávil, skutečně někdo zabil, takže možná ten zločinec není tak chytrý, jak si myslel, že je. (Zdroj)

Hackingové bezpečnostní kamery a bezpečnostní systémy

Naši hrdinové - nebo darebáci - se musí dostat na bezpečné místo. K vyřešení tohoto problému hackují bezpečnostní kamery a zkoumají bezpečnost místa a berou na vědomí množství stráží, jejich hlídky a další bezpečnostní funkce, které potřebují k obejití.

Je to výhodné, ale také příliš těžké. Mnoho bezpečnostních IP kamer má horizontálně slabé zabezpečení a může být triviálně napadeno. Můžete dokonce najít webové stránky, které poskytují seznam veřejně exponovaných bezpečnostních kamer, které skenujete na sobě. (Zdroj)

Stejně jako mnoho jiných produktů, bezpečnostní systémy sami často mají ohromně slabé zabezpečení, takže mohou být vypnuty nebo zaseknuty, pokud někdo vynaloží úsilí.

Hacking ATMs for Cash

SOUVISEJÍCÍ: Jak pracují skimery kreditních karet a jak je vidět

Bankomaty jsou skvělý hackerský cíl. Pokud někdo potřebuje nějakou hotovost, může jednoduše zaseknout bankomat, aby si ji získal. Zatímco bankomat nemůže začít platit účty po celé ulici, jak to mohlo být ve filmech, taky jsme viděli, jak se rozrůstá řada bankomatů. Mezi nejvíce pěší z nich patří přiložení čtečky magnetických pásů a kamery k samotnému stroji, aby se "zbavilo" lidských pověření karty ATM, ale existují útoky, které fungují přímo hackováním softwaru ATM. (Zdroj)

Toto se objevuje už v roce 1991 v Terminatoru 2, kde John Connor zvedá zařízení do bankomatu a dostává se k uvolnění některých volných peněz.

Zabezpečení Backdoors v šifrovacích protokolech

SOUVISEJÍCÍ: Zde je důvod, proč šifrování systému Windows 8.1 nepůsobí na FBI

"Není to dobré, pane - nehovoří. Nikdy nebudeme šifrování šifrovat na svém pevném disku. "Je to řada, která by mohla být řečena předtím, než mluví hajný vládní hacker a říká, že to není problém. Koneckonců, vláda má zadní kryt do šifrování a může ji roztrhat. To je jen dramatická verze případné scény - ve skutečnosti se to obvykle projevuje jako vláda, která dokáže vyvracet jakékoliv šifrování, které chce, jen proto, že.

Viděli jsme zpětné dveře vložené do šifrovacích systémů v reálném světě. NSA zpracoval NIST tak, že vložil backdoor do šifrovacího standardu Dual_EC_DRBG, který byl doporučen americkou vládou. (Zdroj) NSA poté zaplatil RSA Security 10 miliónů dolarů v tajné dohodě a tento kompromitovaný šifrovací standard byl ve výchozím nastavení používán v knihovně BSAFE. (Zdroj) A to je jen záloha, o které víme.

Výchozí "šifrování zařízení" systému Windows 8.1 vynechává cestu k tomu, aby mu společnost Microsoft poskytla klíč k obnovení, a tak ji vláda mohla získat od nich. Zadní dveře mohou vypadat stejně jako v systému Windows, která nabízí některé pohodlné funkce pro uživatele Windows, přístup pro vládu USA a věrohodnou oddanost společnosti Microsoft.

Hotelové klíče mohou být snadno hackované

Chce někdo vstoupit hotelový pokoj? Žádný problém! Hotelové zámky jsou snadno odcudzeny díky čtečkám karet. Stačí pop otevřít zámek, udělat něco s dráty a jste uvnitř. Kdo vymyslel tento mýtus, pravděpodobně netrávil mnoho času na to, aby o tom přemýšlel, ale je to možné. S nějakým levným hardwarem a několika vteřinami by útočník mohl otevřít sestavu na vnější straně zámku, zapojit hardware do otevřeného portu, číst dešifrovací klíč z paměti a otevřít zámek. Milióny hotelových zámků na celém světě jsou zranitelné. (Zdroj)

Onity, společnost, která vyráběla zámky, poskytne hotelu víko, které přiloží port a šrouby, které činí sestavu těžší odšroubovat. Ale hotely to nechtějí opravit a Onity nechce bezplatně rozdávat zámky, tolik zámků nebude nikdy opraveno. (Zdroj)

hesla mohou být snadno hacknutá

SOUVISEJÍCÍ:

Jak útočníci skutečně "Hack účty" on-line a jak se chránit hesla nejsou nikdy příliš překážkou ve filmech. Buď chytrý člověk sedí a pokusí se uhádnout něčí heslo, nebo se něco připojit a rychle spouští své heslo.

Mnoho hesel je strašné, takže se snaží kombinaci jako "heslo", "letmein", jméno dítěte, jména, narozeniny manžela a jiné zřejmé bity dat, často vám dovolují štěstí do něčího hesla. A pokud opakovaně používáte stejné heslo na více místech, mohou mít útočníci pravděpodobně již přihlašovací údaje pro vaše účty.

Pokud získáte přístup k databázi hesel, abyste mohli proti němu provést brutální útok, je to často můžete snadno hádat heslo díky seznamům, které obsahují zřejmé a běžné hesla. Tabulky Rainbow taky urychlují a nabízejí předkompilované hashování, které vám umožní rychle identifikovat běžné hesla, aniž byste museli vynaložit mnoho výpočetní síly. (Zdroj)

Jsou daleko od jediných mýtů, které se ukázaly jako pravdivé. Je-li zde jedno společné vlákno, je to jistota, že bezpečnost (a ochrana soukromí) je často myšlenkou v reálném světě a technologie, kterou používáme, není nikdy tak bezpečná, jak bychom ji chtěli být. Když se zaúčtujeme stále více připojených zařízení díky "The Internet of Things", budeme muset vzít bezpečnost mnohem vážněji.

Image Credit: Kenneth Lu na Flickr, Aleksander Markin na Flickr, Sean McGrath na Flickru, Daňové úvěry na Flickr, NSA

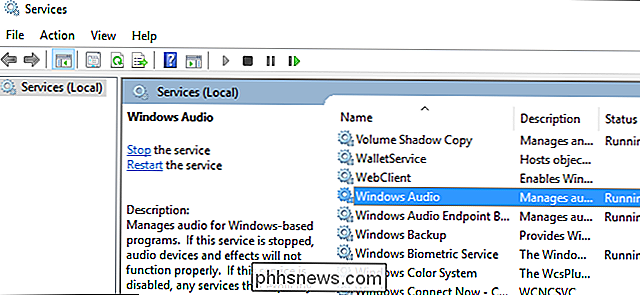

Pokud zakážete službu Windows k urychlení vašeho počítače?

Systém Windows přichází s množstvím služeb spuštěných na pozadí. Nástroj Services.msc umožňuje zobrazit tyto služby a zakázat je, ale pravděpodobně byste se neměli obtěžovat. Zakázání výchozích služeb nebude urychlovat váš počítač nebo jej nebude zabezpečeno. Ušetří paměť a urychlí váš počítač? Někteří lidé a webové stránky doporučují, abyste se dostali do svých služeb a aby se urychlily služby tvůj počítač.

Obnovení odstraněných souborů, kontaktů, kalendářů a fotografií z iCloud

Apple iCloud nyní umožňuje obnovit vymazané soubory z iCloud Drive, obnovit nedávno smazané fotografie a vrátit zpět své kontakty a kalendáře do předchozího stavu. Pokud jste něco omylem smazali, můžete je vrátit zpět. Data mohou být uložena i jinde. Pokud například synchronizujete kontakty iPhone se službou Gmail, můžete kontakty obnovit ze služby Gmail.