Existují jen málo věcí, které jsou frustrující jako problémy s pevným diskem vašeho počítače, ale existuje nějaká schéma rozdělení, která funguje lépe než MBR? Dnešní příspěvek SuperUser Q & A má odpověď na zvědavou čtenářskou otázku.

Otázka

Čtecí zařízení SuperUser Clay Nichols chce vědět, zda jsou oddíly GPT méně pravděpodobné, než ve srovnání s těmi, které jsou založeny na MBR:

Vím, že dělení GPT (Partition Table) má některé výhody oproti MBR (Master Boot Record) pro:

Více diskových oddílů (128)

Pevné disky větší než 2TB

- Existují další výhody, jako je menší potenciál pro korupci, nebo jen hrajete, když se GPT může poškodit ve stejném jako MBR? Obě chyby pevného disku, které jsem zaznamenaly, byly způsobeny poškozením MBR.

- Odpovědi

Odpovědi

Odpovědi

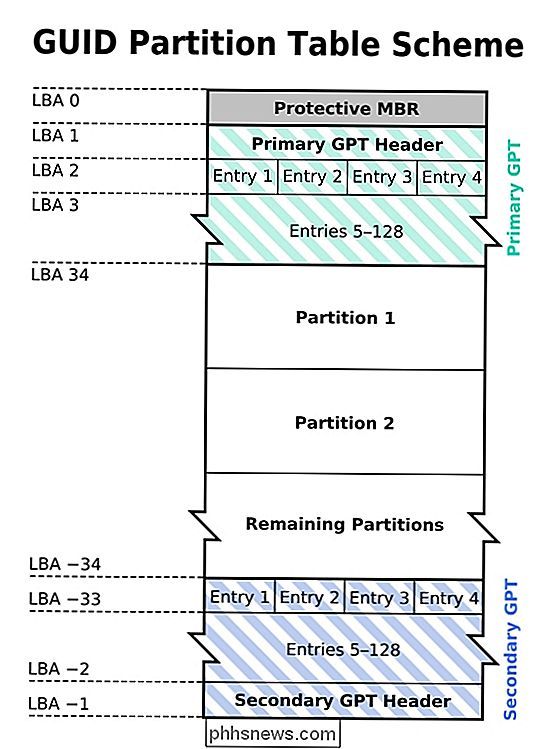

jsou GPT oddílů méně pravděpodobné než v případě MBR? > Podle článku Wikipedia o tabulkách oddílů GUID existuje redundance zabudovaná do schématu oddílů GPT. Záhlaví značky GPT je napsáno na začátku, stejně jako na konci disku (viz obrázek níže). Záhlaví tabulky oddílů obsahuje také kontrolní součet CRC32 pro sebe a pro tabulku oddílů.

Redundance není k dispozici v schématu oddílů MBR, které zaujímá pouze první 512 bajtů disku. Zvláštní redundance by umožnila větší odolnost proti korupci. Kontrolní součet CRC32 umožňuje systému zjistit, která z obou záhlaví je správná, neporušená, pokud vznikne problém, aby mohl být použit k opravě druhého.

Musíte něco přidat k vysvětlení? Zní to v komentářích. Chcete se dozvědět více odpovědí od ostatních uživatelů technologie Stack Exchange? Podívejte se na celý diskutující podproces zde (URL původní otázky / vlákna v této poslední větě)

Image Credit: Schéma tabulky oddílů GUID od Kbolino (Wikipedia)

Jak zakázat funkci "Zvýšit na poslech" pro zvukové zprávy v iOS

Funkce Vyzvednout na poslech z vašeho iPhone vám umožní nahrávat nebo poslouchat zvukovou zprávu pouze tím, že zdvihnete telefon do obličeje. Může to být užitečné, ale může to být také docela nepříjemné - zvláště pokud nepoužíváte zvukové zprávy a nechcete se omylem nahrávat. Zde je návod, jak jej vypnout.

PS4 vs Xbox One vs Wii U: Který z nich je pro vás to pravé?

Konzole války. Zkouška vůle, síly a vytrvalosti téměř tak stará jako hra sama. V posledních několika desetiletích se firmy z každého rohu technosféry vrhly klobouk do kruhu s jedním nebo jiným systémem, jen několik vybraných bojů skrz záhyb, aby se dostali na vrchol hromady. dny, nicméně jen tři hlavní výrobci přežili, aby vyprávěli příběh: Nintendo, Microsoft a Sony.