Jak se malware AutoRun stalo problémem v systému Windows a jak byl (většinou) opraven

Díky špatným konstrukčním rozhodnutím byl AutoRun kdysi obrovským bezpečnostním problémem v systému Windows. AutoRun vám umožní spustit škodlivý software, jakmile do počítače vložíte disky a jednotky USB.

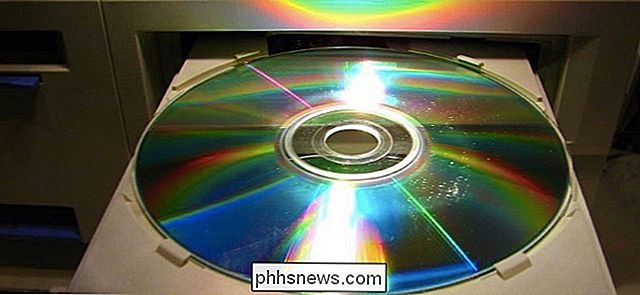

Tato chyba byla zneužita pouze autory škodlivého softwaru. To bylo skvěle používané Sony BMG skrýt rootkit na hudebních CD. Windows by automaticky spustil a nainstaloval rootkit, když do počítače vložil škodlivý zvukový disk Sony

Původ AutoRunu

SOUVISEJÍCÍ: Ne všichni "Virusy" jsou viry: 10 Vysvětlení malware

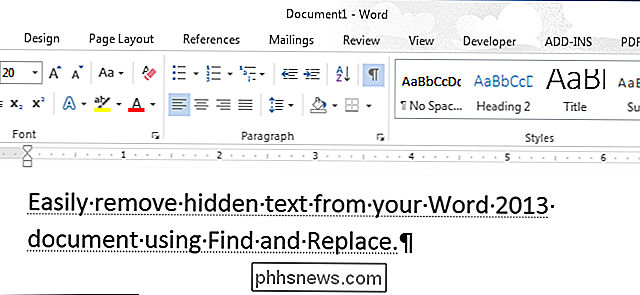

AutoRun byla funkce představená v systému Windows 95. Když jste do počítače vložili software, systém Windows automaticky přečetl disk a - pokud byl v kořenovém adresáři disku nalezen soubor autorun.inf - automaticky spustil program uvedeno v souboru autorun.inf

Proto jste do počítače vložili disk CD se softwarem nebo PC hry, automaticky spustili instalační program nebo úvodní obrazovku s možnostmi. Tato funkce byla navržena tak, aby se tyto disky snadno používaly, což snižuje záměnu uživatelů. Pokud AutoRun neexistoval, uživatelé by museli otevřít okno prohlížeče souborů, navigovat na disk a spustit zde soubor setup.exe.

To fungovalo po určitou dobu poměrně dobře a nebyly tam žádné velké problémy . Koneckonců domácí uživatelé neměli snadný způsob, jak vyrábět vlastní CD, než byly vypalovačky CD rozšířené. Opravdu jste narazili pouze na komerční disky a byli obecně důvěryhodní.

Ale dokonce i v systému Windows 95, když byl systém AutoRun zaveden, nebylo povoleno pro diskety. Koneckonců, někdo by mohl umístit na disketě jakékoliv soubory, které chtějí. AutoRun pro diskety by umožnil šíření škodlivého softwaru z diskety do počítače na disketu do počítače.

Automatické přehrávání v systému Windows XP

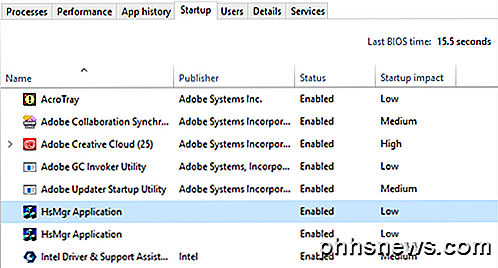

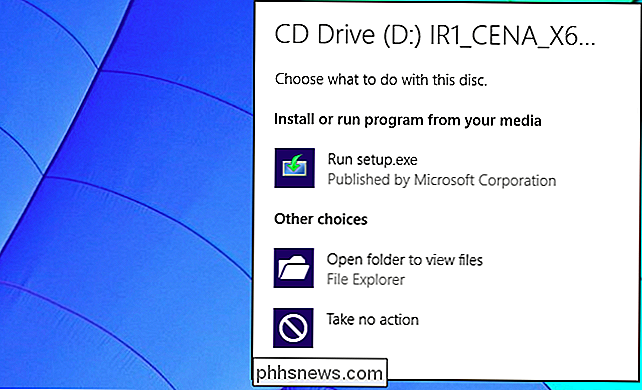

Windows XP tuto funkci vylepšil pomocí funkce "Automatické přehrávání". Když jste vložili disk, jednotku USB flash nebo jiný typ zařízení s vyměnitelnými médii, systém Windows prozkoumá jeho obsah a navrhne vám akce. Pokud například vložíte kartu SD obsahující fotografie z digitálního fotoaparátu, doporučuje vám něco vhodného pro obrazové soubory. Pokud jednotka obsahuje soubor autorun.inf, zobrazí se možnost dotazu, zda chcete automaticky spustit také program z jednotky.

Microsoft však stále chtěl, aby disky CD fungovaly stejně. Takže v systému Windows XP by disky CD a DVD nadále automaticky spouštěly programy, pokud by měli soubor autorun.inf, nebo by automaticky začali hrát svou hudbu, pokud by to byly zvukové disky CD. A kvůli architektuře zabezpečení systému Windows XP by tyto programy pravděpodobně začaly s přístupem pro správce. Jinými slovy, měli by mít plný přístup k vašemu systému.

S jednotkami USB obsahujícími soubory autorun.inf by se program automaticky nespouštěl, ale v okně Automatické přehrávání by vám nabídl možnost

. stále toto chování zakázat. Byly zde uloženy možnosti v samotném operačním systému, v registru a v editoru skupinových zásad. Můžete také podržet klávesu Shift, když jste vložili disk a systém Windows by nevykonával chování AutoRun.

Některé jednotky USB mohou emulovat disky CD a dokonce CD nejsou bezpečná

Tato ochrana se začala okamžitě rozbít . SanDisk a M-Systems viděly chování CD AutoRun a chtěly to pro své vlastní USB flash disky, a tak vytvořily flash disky U3. Tyto jednotky flash emulovaly jednotku CD, když je připojujete k počítači, takže systém Windows XP automaticky spustí programy na nich, když jsou připojeni.

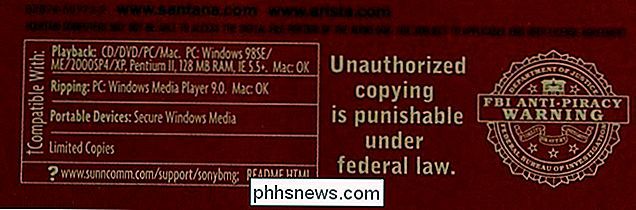

Samozřejmě i CD disky nejsou bezpečné. Útočníci mohli snadno vypálit jednotku CD nebo DVD nebo použít přepisovatelný disk. V roce 2005 společnost Sony BMG začala dodávat rootkity systému Windows na miliony svých zvukových disků CD.

Disaster 1: Sony BMG Rootkit Fiasco

Po vložení zvukového disku CD do počítače by systém Windows četl soubor autorun.inf a automaticky spustil instalační program rootkit, který záměrně infikoval počítač na pozadí. Účelem tohoto postupu bylo zabránit kopírování hudebního disku nebo jeho kopírování do počítače. Protože tyto funkce jsou normálně podporované, rootkit musel podvrátit celý váš operační systém, aby je potlačil.

To vše bylo možné díky AutoRunu. Někteří lidé doporučili držet Shift při každém vložení audio CD do počítače a jiní otevřeně přemýšleli nad tím, zda by držení Shiftu potlačovalo instalaci rootkitu, by bylo považováno za porušení zákazu zákazu obcházení DMCA proti obcházení ochrany proti kopírování

Ostatní zaznamenala dlouhou, lípou historii. Řekněme, že rootkit byl nestabilní, malware využíval rootkitu k snadnější infekci systémů Windows a Sony získalo obrovské a zasloužené černé oko na veřejném trhu.

Katastrofa 2: Červník Conficker a další malware

Konficker byl obzvláště ošklivý červ, který byl poprvé detekován v roce 2008. Mimo jiné infikoval připojená zařízení USB a na nich vytvořil soubory autorun.inf, které by automaticky spustili malware při připojení k jinému počítači. Jako antivirový podnik napsal ESET:

"USB disky a další vyměnitelné média, které jsou k těmto funkcím připojovány automaticky (jsou standardně připojeny k počítači), jsou dnes nejčastěji používané nosiče virů."

Nejznámější byl Conficker, ale nebyl to jediný malware, který zneužíval nebezpečné funkce AutoRun. AutoRun jako funkce je prakticky darem autorům škodlivého softwaru.

Windows Vista Disabled AutoRun standardně, ale ...

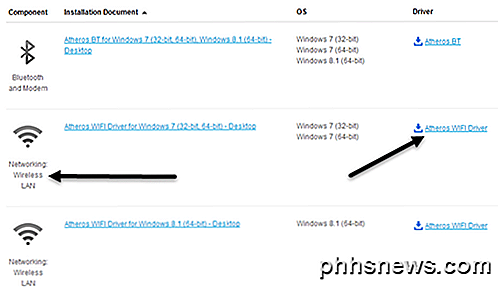

Společnost Microsoft nakonec doporučila, aby uživatelé systému Windows zakázali funkci AutoRun. Windows Vista provedl některé dobré změny, které všechny zdědily Windows 7, 8 a 8,1.

Namísto automatického spouštění programů z disků CD, DVD a disků USB, které se skládají jako disky, systém Windows prostě zobrazí dialog pro automatické přehrávání těchto jednotek jako dobře. Pokud má připojený disk nebo jednotka program, zobrazí se v seznamu jako volba. Windows Vista a novější verze systému Windows nebudou automaticky spouštět programy, aniž by vás požádaly - v programu Dialog pro automatické přehrávání byste měli kliknout na volbu "Spustit [program] .exe" pro spuštění programu a infikování.

SOUVISEJÍCÍ: Nechávejte paniku, ale všechna zařízení USB mají závažný bezpečnostní problém

Ale stále by bylo možné, že se malware šíří prostřednictvím funkce Automatické přehrávání. Pokud k počítači připojíte škodlivou jednotku USB, stále jste jen jedním kliknutím od spuštění škodlivého softwaru v dialogu Automatické přehrávání - alespoň s výchozím nastavením. Další funkce zabezpečení, jako je UAC a antivirový program, vám mohou pomoci chránit vás, ale měli byste být stále bdělí.

A bohužel nyní máme ještě hrozivější bezpečnostní hrozbu z USB zařízení, která si je vědoma. , můžete zcela vypnout funkci Automatické přehrávání - nebo pouze pro určité typy jednotek - takže při vložení vyměnitelného média do počítače nebude automaticky vyskakovací okno. Tyto možnosti naleznete v Ovládacích panelech. Proveďte vyhledávání v "vyhledávacím okně" ve vyhledávacím okně ovládacího panelu.

Image Credit: aussiegal na Flickr, m01229 na Flickr, Lordcolus na Flickru

Jak inteligentní dům budoucnosti může ušetřit na vašich měsíčních účtech

Jistě, inteligentní dům budoucnosti vás může provést přípitek předtím, než se probudíte, objednáte své potraviny automaticky, psa, aniž byste museli oblékat boty ... ale věděli jste, že by vám to dokonce mohlo ušetřit? Ačkoliv pokroky, jako ty, které se nacházejí v zařízeních Energy Star, nám zase zpomalují, váš měsíční poplatek za energie můžete pokračovat v lezení, pokud spustíte klimatizační zařízení kompatibilní s Energy Star 18 hodin denně.

Bezdrátové tipy - Váš bezdrátový směrovač stále odpojuje nebo snižuje připojení?

Měl jsem bezdrátový router Netgear asi rok a to bylo docela dobré, dokud se pár týdnů zpátky z náhlého mého bezdrátového připojení stále klesá, nebo jsem se nemohl připojit, pokud jsem restartoval router! Byla to královská bolest, ale proto, že jsem líná, neuspěla jsem si, abych to opravila dříve! Pokud se nacházíte ve st