Jak šifrování může být vynecháno pomocí mrazničky

Geekové často považují šifrování za nástroj, který je chráněn před poškozením, aby se zajistilo, že data zůstanou tajná. Ale, ať šifrujete pevný disk vašeho počítače nebo úložiště smartphonu, možná vás překvapí, že šifrování může být vynecháno při nízkých teplotách.

Je nepravděpodobné, že vaše osobní šifrování bude tímto způsobem vynecháno, ale tato zranitelnost by mohla být používané pro firemní špionáž, nebo vlády k přístupu k údajům podezřelých, pokud podezřelý odmítne zveřejnit šifrovací klíč.

Jak funguje šifrování celého disku

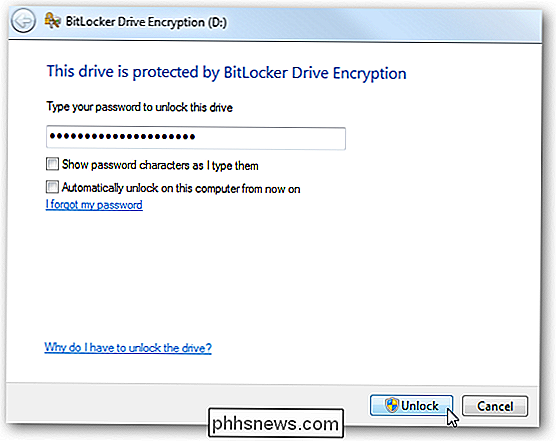

Ať už používáte BitLocker pro šifrování systému souborů Windows, Android vestavěnou šifrovací funkci pro šifrování úložiště smartphonu nebo libovolný počet dalších řešení šifrování celého disku, každý typ řešení šifrování funguje podobně.

Data jsou ukládána do úložiště zařízení v šifrované, zdánlivě zkrácené podobě. Při spuštění počítače nebo smartphonu budete vyzváni k zadání hesla pro šifrování. Vaše zařízení ukládá šifrovací klíč do paměti RAM a používá jej k šifrování a dešifrování dat po celou dobu, kdy je zařízení zapnuté.

Za předpokladu, že máte v zařízení nastaveno heslo zámku a útočníci to nemohou odhadnout, budou muset restartovat zařízení a spustit z jiného zařízení (například USB flash disk) přístup k vašim datům. Když se však zařízení vypne, obsah paměti RAM zmizí velmi rychle. Když obsah paměti RAM zmizí, šifrovací klíč se ztratí a útočníci budou potřebovat vaši šifrovací přístupovou frázi pro dešifrování vašich dat.

Takto se obecně předpokládá, že šifrování funguje, a proto inteligentní společnosti šifrují notebooky a smartphony s citlivými data na nich

Data Remanence in RAM

Jak jsme uvedli výše, data zmizí z paměti RAM velmi rychle poté, co je počítač vypnutý a RAM ztratí napájení. Útočník by se mohl pokusit rychle restartovat šifrovaný laptop, zavést z USB klíče a spustit nástroj, který zkopíruje obsah paměti RAM, aby se extrahovalo šifrovací klíč. To by však normálně nefungovalo. Obsah RAM bude za několik vteřin vynechán a útočník nebude mít štěstí.

Čas potřebný pro vymazání dat z paměti RAM může být výrazně prodloužen chlazením paměti RAM. Výzkumníci provedli úspěšné útoky proti počítačům pomocí šifrování BitLocker od Microsoftu tím, že rozstříkali plechovku stlačeného vzduchu vzhůru nohama na paměť RAM a přivedli ji k nízkým teplotám. Nedávno vědci položili telefon s Androidem do mrazničky po dobu jedné hodiny a byli poté schopni obnovit šifrovací klíč z paměti RAM po jeho resetování. (Tento zavaděč musí být odblokován pro tento útok, teoreticky by bylo možné odstranit paměť RAM telefonu a analyzovat ji.)

Jakmile jsou obsah paměti RAM zkopírovány nebo "vyhozeny" do souboru, lze automaticky analyzovat identifikaci šifrovacího klíče, který uděluje přístup k šifrovaným souborům.

Toto je známé jako útok "cold-boot", protože se spoléhá na fyzický přístup k počítači, aby získal šifrovací klíče zbývající v počítači RAM.

Jak zabránit útokům Cold-Boot

Nejjednodušší způsob, jak zabránit útoku za studena, je zajistit, aby šifrovací klíč nebyl v paměti RAM počítače. Například pokud máte firemní laptop plný citlivých dat a máte strach, že by mohlo být ukradeno, měli byste ho vypnout nebo jej nechat přejít do režimu hibernace, když jej nepoužíváte. Toto odstraní šifrovací klíč z paměti RAM počítače - po opětovném spuštění počítače budete vyzváni k zadání hesla. Naproti tomu uvedení počítače do režimu spánku ponechává šifrovací klíč zbývající v paměti RAM počítače. Tím se vystavuje riziku útoků za studena.

"Specifikace pro zmírnění útoku na platformu TCG Reset Attack" je průmyslovou odpovědí na tento problém. Tato specifikace nutí systém BIOS zařízení přepisovat jeho paměť při zavádění. Paměťové moduly zařízení by však mohly být z počítače odebrány a analyzovány na jiném počítači, čímž obejít toto bezpečnostní opatření. V současné době neexistuje žádný způsob, jak tomuto útoku zabránit.

Musíte se skutečně obávat?

Jako geekové je zajímavé zvážit teoretické útoky a jak je můžeme předcházet. Ale buďme upřímní: většina lidí se nebude muset starat o tyto útoky za studena. Vlády a korporace s citlivými údaji na ochranu budou chtít tento útok na mysli, ale průměrný geek by se o to neměl bát.

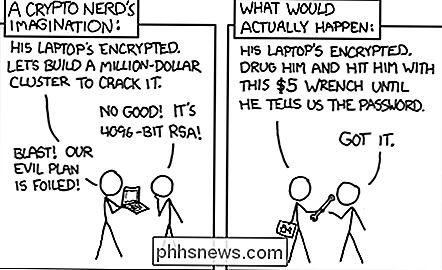

Pokud někdo skutečně chce vaše šifrované soubory, pravděpodobně se pokusí získat šifrovací klíč z toho, že byste se měli pokusit s útokem za studena, což vyžaduje větší odbornost.

Image Credit: Frank Kovalcheck na Flickr, Alex Gorzen na Flickr, Blake Patterson na Flickr, XKCD

Jak se odhlásit od e-mailových zpravodaje Správná cesta

Získáváte příliš mnoho informačních bulletinů a dalších propagačních e-mailů? Tyto e-maily nejsou technicky "spam" - jsou od legálních organizací. Díky zákonu CAN-SPAM v USA nabízí každá legitimní společnost konzistentní způsob, jak se odhlásit od svých informačních bulletinů. Příště, když chcete přestat přijímat e-maily od legitimní organizace, nemusíte pouze kliknout na tlačítko Spam nebo " Trash "tlačítko.

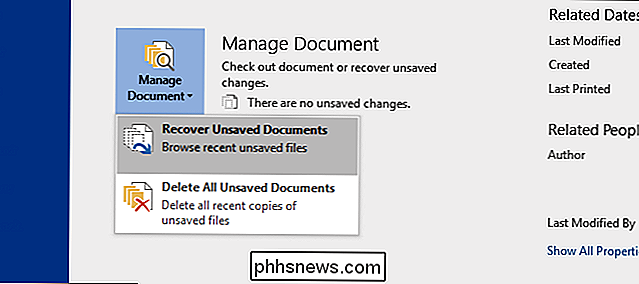

Jak obnovit soubor sady Microsoft Office, který není uložen

Právě jste zavřel dokument sady Office a nechtěně klepnul na tlačítko Neukládat. Nebo se možná havaroval Word nebo váš laptop ztratil sílu, než si vzpomněl, že zachráníš to, na čem pracuješ. Všichni jsme cítili tu bolest, ale všechno nemusí být nutně ztraceno. Ve výchozím nastavení aplikace Office automaticky ukládají dočasné záložní kopie vašich dokumentů při práci a existuje velká šance, že je můžete obnovit.