Obrovská chyba macOS umožňuje kořenové přihlášení bez hesla. Tady je Fix

Nově objevená zranitelnost v systému MacOS High Sierra umožňuje každému, kdo má přístup k vašemu notebooku, aby rychle vytvořil účet root bez zadání hesla a obejde všechny nastavené bezpečnostní protokoly. > Je snadné zveličovat bezpečnostní problémy. To není jeden z těch časů. To je opravdu špatné.

Jak Exploit funguje

Upozornění: nedělejte to na vašem počítači Mac

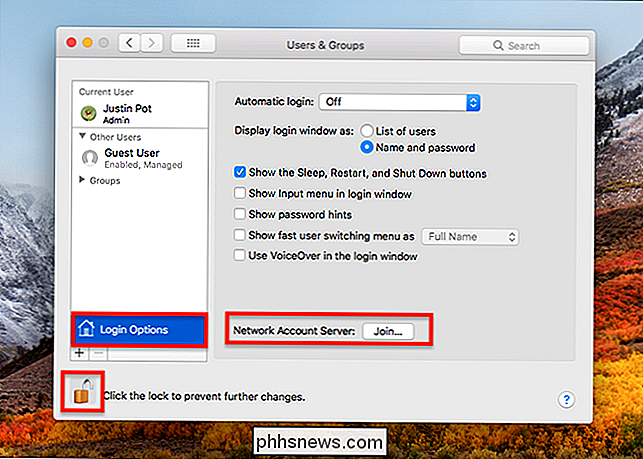

Ukazujeme vám tyto kroky, abyste poukázali na to, jak jednoduché je toto zneužití, ponechejte počítač neistý. Dělat. Ne. Dělat. Toto. Využití může být spuštěno mnoha způsoby, ale nejjednodušší způsob, jak zjistit, jak to funguje, je v System Preferences. Útočník potřebuje pouze odemknout uživatele a skupiny, kliknout na zámek vlevo dole a zkusit se přihlásit jako "root" bez hesla.

Poprvé to uděláte úžasně jako root účet bez hesla je vytvořen. Podruhé se skutečně přihlásíte jako kořen. V našich testech to funguje bez ohledu na to, zda je současný uživatel správcem nebo nikoliv.

Umožňuje útočníkovi přístup do všech předvoleb administrátora v System Preferences ... ale to je jen začátek, protože jste vytvořili nový systém uživatel root bez hesla

Po procházení výše popsaných kroků se útočník může odhlásit a zvolit možnost "Další", která se objeví na přihlašovací obrazovce.

Odtud může útočník zadat "root" jako uživatelské jméno a nechte pole s heslem prázdné. Po stisknutí klávesy Enter budou přihlášeni s oprávněním správce systému.

Nyní mohou přistupovat k libovolnému souboru na disku, i když je jinak chráněn systémem FileVault. Mohou měnit libovolné uživatelské heslo a umožnit jim přihlásit se a získat přístup k věcem, jako jsou e-mailová hesla a hesla prohlížeče.

Toto je plný přístup. Cokoliv si dokážete představit, že útočník může dělat, může s tímto zneužíváním dělat.

A podle toho, které funkce sdílení jste povolili, mohlo by to být možné, aby se to všechno dělo na dálku. Alespoň jeden uživatel spustil vzdáleně zneužití pomocí funkce Sdílení obrazovky.

Pokud máte zapnuté sdílení obrazovky, pravděpodobně byste ho měli vypnout, ale kdo může říci, kolik dalších možných způsobů, jak tento problém spustit? Uživatelé Twitteru prokázali způsoby, jak je spustit pomocí terminálu, což znamená, že SSH je také potenciálním vektorem. Pravděpodobně neexistuje žádný způsob, jak by to mohlo být spuštěno, pokud si vlastně sám nenastavíte účet root a nezabijete ho.

Jak to všechno skutečně funguje? Vědecký bezpečnostní pracovník společnosti Mac, Patrick Wardle, vysvětluje vše s velkým množstvím detailů.

Aktualizace vašeho Macu může nebo nemusí odstranit problém

K tomuto problému je k dispozici 29.11.2017

Jedná se o jeden čas, kdy jste opravdu neměli, ignorujte tuto výzvu.

Ale Apple dokonce vylepšil záplatu. Pokud jste měli spuštěnou verzi 10.13, nainstalovali jste opravu a poté jste upgradovali na 10.13.1, byl problém znovu zaveden. Apple měl mít záplatu 10.13.1, aktualizaci, která vyšla o několik týdnů dříve, kromě uvolnění obecné opravy. Neudělali to, což znamená, že někteří uživatelé instalují "aktualizace", které vracejí bezpečnostní záplaty, čímž přinášejí exploit.

Takže i když vám doporučíme aktualizaci vašeho Macu, měli byste pravděpodobně také postupovat podle následujících kroků, abyste chybu zavřeli sami.

Navíc někteří uživatelé hlásí, že patch rozděluje místní sdílení souborů. Podle Apple můžete problém vyřešit otevřením terminálu a spuštěním následujícího příkazu:

sudo / usr / libexec / configureLocalKDC

Sdílení souborů by mělo fungovat i po tomto. To je frustrující, ale chyby, jako je tato, jsou ceny, které je třeba zaplatit za rychlé záplaty.Chraňte se tím, že povolíte kořen pomocí hesla

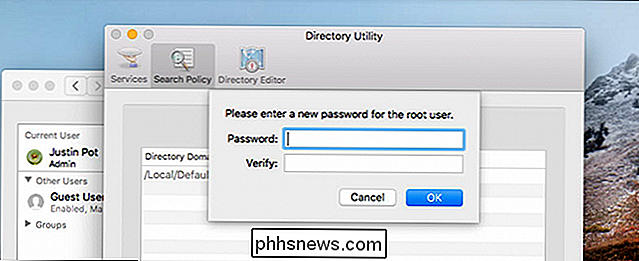

I když byla spuštěna náplast, někteří uživatelé mohou stále zaznamenat chybu. Existuje však ruční řešení, které jej opraví: stačí povolit kořenový účet s heslem.

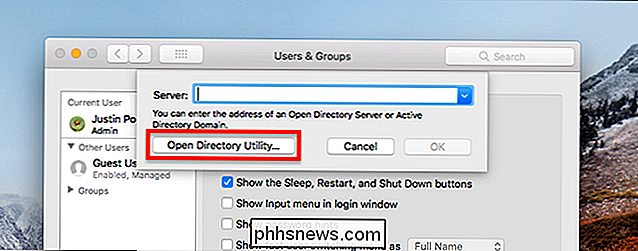

Chcete-li to provést, přejděte na položku Systémové předvolby> Uživatelé a skupiny a klepněte na položku Možnosti přihlášení v části levém panelu. Poté klikněte na tlačítko "Připojit" vedle položky "Server síťového účtu" a objeví se nový panel

Klepněte na tlačítko "Open Directory Utility" a otevře se nové okno

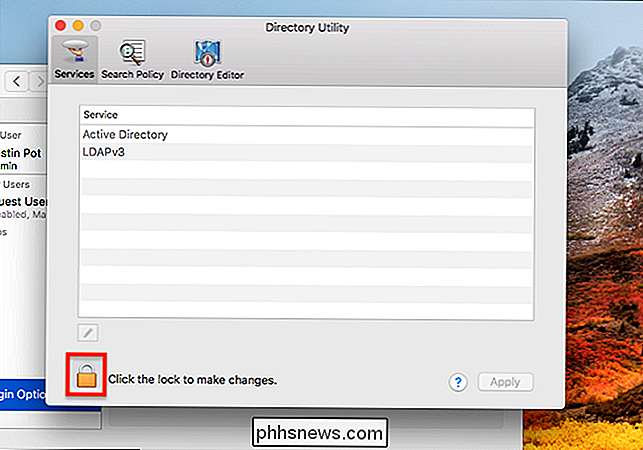

Klepněte na tlačítko lock a potom na výzvu zadejte své uživatelské jméno a heslo

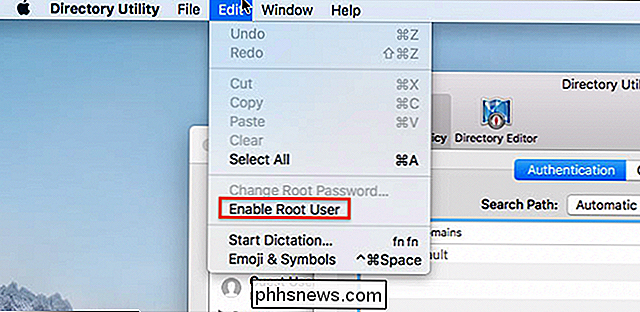

Nyní klikněte na Edit> Enable Root User v liště nabídek.

Zabezpečení již nebude fungovat, protože váš systém již bude mít aktivovaný kořenový účet se skutečným heslem připojeným k němu

Udržujte instalaci aktualizací

Učiňme to jasně: byla to obrovská chyba na straně Apple a bezpečnostní patch nefunguje (a rozbíjení sdílení souborů) je ještě trapnější. Jak to řekl, exploit byl dost špatný, že se Apple musel rychle pohybovat. Myslíme si, že byste měli naprosto nainstalovat opravu dostupnou pro tento problém a povolit heslo pro root. Doufejme, že brzy Apple opraví tyto problémy s jinou opravou.

Aktualizujte Mac: ignorujte tyto výzvy. Jsou tam z nějakého důvodu.

Nejlepší PDF čtečky pro Windows

Získání dobrého prohlížeče PDF je snadnější než kdy jindy. Moderní webové prohlížeče, jako jsou prohlížeče Google Chrome, Mozilla Firefox a Microsoft Edge, mohou všechny soubory PDF číst, takže je nemusíte ani potřebovat. Pokud však chcete mít samostatný prohlížeč PDF, možná pro pokročilé funkce PDF vyžadují některé dokumenty, máme některé možnosti.

Jak přejít z aplikace Evernote do aplikace OneNote

Evernote omezil své volné plány, zvýšil ceny placených plánů a zavedl politiku ochrany soukromí, která umožňuje svým zaměstnancům číst vaše poznámky "už jste se o to trochu vrátili, ale stále s někým ztratili dobrou víru, včetně nás). Pokud jste někdy přemýšleli o přechodu na Microsoft OneNote místo, teď je pravděpodobně dobrý čas.