Proč byste se měli obávat, kdykoli dojde k úniku databáze hesel služby

"Včera byla ukradena databáze hesel. Ale nemějte strach: vaše hesla byla šifrována. "Pravidelně vidíme prohlášení, jako je tento online, včetně včerejška, od společnosti Yahoo. Ale měli bychom skutečně vzít tato ujištění v nominální hodnotě?

Realita je, že hesla v databázi kompromisů jsou obavy, bez ohledu na to, jak se společnost může pokusit točit. Existuje však několik věcí, které můžete udělat, abyste se izolovali, bez ohledu na to, jak jsou špatné bezpečnostní postupy společnosti.

Jak mají být uložena hesla

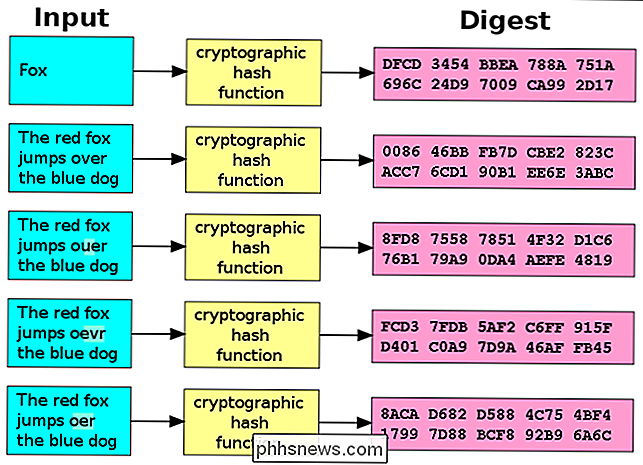

Zde je postup, jak by firmy měly ukládat hesla v ideálním světě: poskytněte heslo. Namísto samotného uložení hesla služba generuje z hesla "hash". Jedná se o jedinečný otisk, který nelze obrátit. Například heslo "heslo" se může změnit na něco, co vypadá více jako "4jfh75to4sud7gh93247g ...". Při zadání hesla k přihlášení služba generuje hash z ní a zkontroluje, zda hodnota hash odpovídá hodnotě uložené v databázi. V žádném případě služba nikdy nezakládá vaše heslo na disk.

Chcete-li určit své skutečné heslo, bude útočník s přístupem k databázi muset předběžně vypočítat hash pro běžné hesla a pak zkontrolovat, zda existují v databázi . Útočníci to dělají pomocí vyhledávacích tabulek - obrovských seznamů hashů, které odpovídají heslům. Háčky pak lze porovnat s databází. Útočník například poznal hash pro "heslo1" a pak zjistil, zda nějaké účty v databázi používají tento hash. Pokud ano, útočník ví, že heslo je "heslo1".

Aby to zabránilo, služby by měly "sůl" své hash. Namísto vytváření hash z hesla samotného přidá náhodný řetězec na přední nebo konec hesla před tím, než je spustí. Jinými slovy, uživatel by zadal heslo "heslo" a služba by přidala sůl a hash heslo, které vypadá spíše jako "password35s2dg." Každý uživatelský účet by měl mít svou vlastní unikátní sůl a to by zajistilo, že každý uživatelský účet by měl v databázi jinou hodnotu hash pro své heslo. I kdyby více hesel použilo heslo "heslo1", měly by různé hashy kvůli různým hodnotám soli. To by porazilo útočníka, který se pokusil předběžně vypočítat hash pro hesla. Namísto toho, aby mohli vygenerovat hash, který by se vztahoval na každý uživatelský účet v celé databázi najednou, museli generovat unikátní hash pro každý uživatelský účet a jeho jedinečnou sůl. To by vyžadovalo mnohem více výpočetního času a paměti.

To je důvod, proč služby často říkají, že se nemusejí obávat. Služba používající správné bezpečnostní postupy by měla říci, že používají osolené heslo hashes. Pokud prostě říkají, že hesla jsou "hash", je to více znepokojující. LinkedIn například obsahoval hesla, ale nekompromisovali je - tak to bylo velké řešení, když LinkedIn ztratil 6,5 milionu hesel v roce 2012.

Bad Password Practices

To není nejtěžší věc , ale mnoho webových stránek je stále schopno zablokovat různými způsoby:

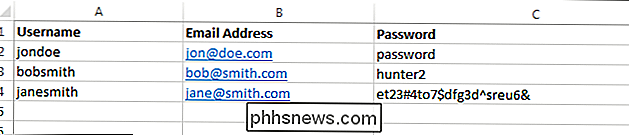

- Ukládání hesel v prostém textu : Spíše než obtěžovat hašováním, někteří z nejhorších pachatelů mohou jen vynechat hesla ve formátu prostého textu do databáze. Pokud je taková databáze ohrožena, vaše hesla jsou zřejmě ohrožena. Nezáleží na tom, jak silné jsou.

- Hashing hesla bez jejich vysychání : Některé služby mohou mít hesla a tam se vzdát, přičemž se rozhodly nepoužívat soli. Takové databáze hesel by byly vyhledávací tabulky velmi zranitelné. Útočník by mohl generovat hash pro mnoho hesel a pak zkontrolovat, zda existují v databázi - mohli by to udělat pro každý účet najednou, pokud by nebyla použita žádná sůl.

- Opětovné použití soli : Některé služby mohou používat sůl, ale mohou znovu použít stejnou sůl pro každé heslo účtu uživatele. To je zbytečné - pokud by byla stejná sůl použita pro každého uživatele, dva uživatelé se stejným heslem by měli stejný hash

- Použití krátkých solí : Pokud jsou používány soli jen několika číslic, bylo by možné generovat vyhledávací tabulky, které obsahují všechny možné soli. Například pokud byla jako sůl použita jedna číslice, útočník mohl snadno generovat seznamy hashů, které obsahovaly všechny možné soli.

Firmy vám vždy neřeknou celý příběh, takže i když říkají, (nebo hashed a solené), nemusí používat nejlepší postupy.

Další obavy

Je pravděpodobné, že hodnota soli je také obsažena v databázi hesel. To není tak špatné - pokud by byla pro každého uživatele použita jedinečná hodnota soli, útočníci by museli utrácet obrovské množství výkonu procesoru, který by porušil všechna tato hesla.

V praxi tolik lidí používá zjevné hesla, snadné určení hesel mnoha uživatelských účtů. Například, pokud útočník zná váš hash a zná svou sůl, mohou snadno zkontrolovat, zda používáte některé z nejběžnějších hesel.

SOUVISEJÍCÍ: Jak útočníci skutečně "Hack účty" Online a Jak se máš chránit

Pokud má útočník to pro tebe a chce si splést heslo, může to udělat s hrubou silou, pokud znáš hodnotu soli - což pravděpodobně dělají. Při lokálním, offline přístupu k databázím hesel mohou útočníci využívat všechny útoky na hrubou sílu, které chtějí.

Jiné osobní údaje pravděpodobně uniknou i při odcizení databáze hesel: uživatelská jména, e-mailové adresy a další. V případě výskytu úniku Yahoo byly také vynechány bezpečnostní otázky a odpovědi - což, jak všichni víme, ulehčí ukrást přístup k něčímu účtu.

Nápověda, co mám dělat?

pokud je databáze jeho hesla ukradena, je nejlepší předpokládat, že každá služba je zcela neschopná a bude postupovat podle toho.

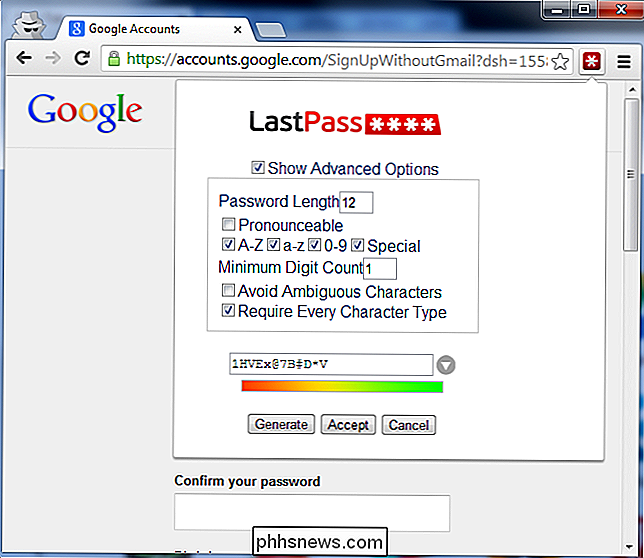

Nejprve nepoužívejte hesla na více webových stránkách. Použijte správce hesel, který generuje pro každé webové stránky jedinečná hesla. Pokud útočník zjistí, že vaše heslo pro službu je "43 ^ tSd% 7uho2 # 3" a použijete toto heslo pouze na jednom konkrétním webu, nenaučili jste nic užitečného. Používáte-li všude stejné heslo, mohli by přistupovat k vašim ostatním účtům. Takto se počet účtů lidí "hackne".

Pokud je služba narušena, nezapomeňte změnit heslo, které tam používáte. Měli byste také změnit heslo na jiných webech, pokud je znovu používáte - ale neměli byste to dělat na prvním místě.

Měli byste také zvážit použití dvoufaktorového ověřování, které vás ochrání, i když se útočník učí vaše heslo.

Nejdůležitější věc není opětovné použití hesel. Databáze kompromitovaných hesel vám nemohou ublížit, pokud používáte všude jedinečné heslo - pokud v databázi neukládají něco jiného, jako je číslo kreditní karty.

Image Credit: Marc Falardeau na Flickr, Wikimedia Commons

Jak sdílet synchronizovaná videa Plex z jednoho zařízení na druhé

Plex mobilní aplikace pro iOS a Android mají opravdu čistou, ale často přehlíženou funkci: můžete mobilní zařízení otočit na malé médium server pro sdílení synchronizovaného obsahu se zařízeními v okolí, včetně jiných mobilních zařízení a aplikací pro streamování. Pokud se právě o této funkci dozvídáte, možná byste se přesně dozvěděli, kdy je třeba nastavit takovou instalaci z iPadu, například blízkých zařízeních.

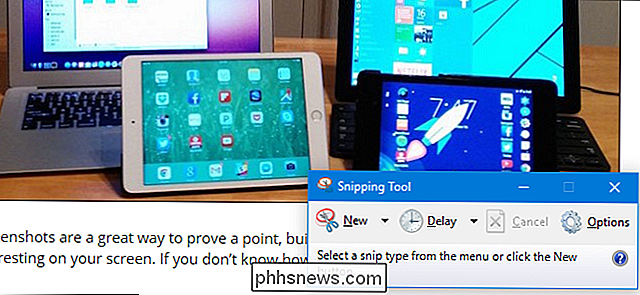

Použití nástrojů pro ořezávání v systému Windows pro vytváření snímků

Existuje spousta nástrojů pro vytváření screenshotů v systému Windows. Možná však nebude nutné instalovat aplikaci třetí strany. Snipping Tool, který je součástí systému Windows Vista a později, umožňuje vytvářet screenshoty a upravovat a komentovat je. Stručně jsme se zabývali nástrojem Snipping v našich článcích o snímání snímků na téměř jakémkoli zařízení a snímání snímků v systému Windows 10, ale podrobněji se seznámíme s tím, jak ukládat, ukládat, upravovat, komentovat a zasílat e-maily obrazovky a jak přizpůsobit nastavení v nástroji Odstranění.